Inhalt

IoT-Geräte und Industrieanlagen werden verstärkt zum Ziel von professionellen Cyber-Angriffen, insbesondere von DDoS-Attacken. Diese Angriffe zu verhindern liegt in der Hand der Unternehmen.

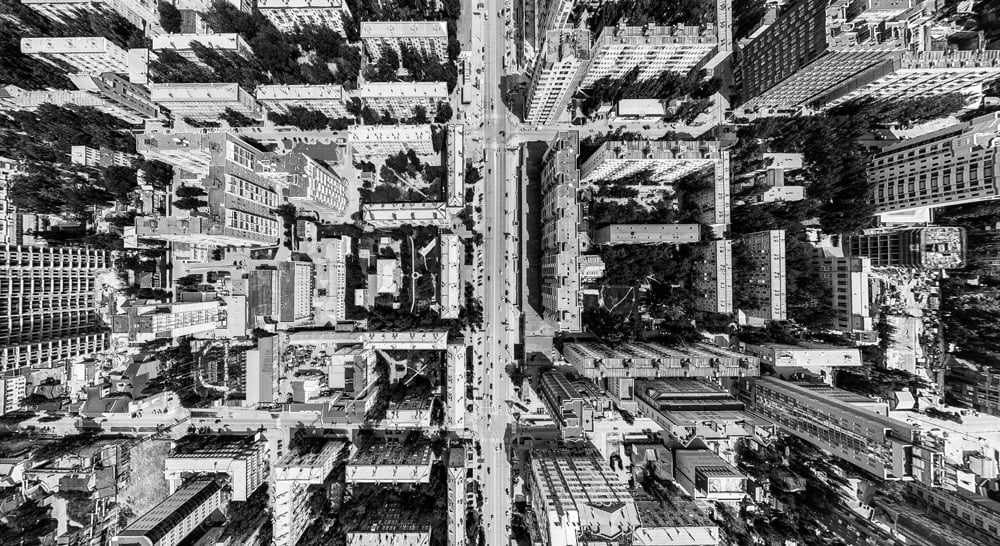

Das Internet of Things eröffnet uns neue Möglichkeiten. Es entstehen Smart Factories mit vernetzten Industrieanlagen, Smart Cities mit zukunftsweisenden Innovationen und Smart Homes mit Haushaltsgeräten und Alltagsgegenständen der nächsten Generation, die das Leben erleichtern. In der Wirtschaft sind es neben vernetzten Produktionsanlagen verstärkt Cloud-Applikationen, über die Unternehmen ihre Prozesse digitalisieren. So ist die Zahl der cloud-nativen Anwendungen von 20.400 im Oktober 2014 auf 220.000 im Oktober 2016 gewachsen.

Doch diese neue, vernetzte Welt hat auch eine Schattenseite. IoT-Geräte können – ungeschützt – dazu missbraucht werden, Cyber-Attacken durchzuführen. Die Angriffe richten sich aber auch häufig gegen sie selbst. Bis 2020 wird jede sich jede 4. Cyberattacke gegen IoT-Geräte richten. Eine der häufigsten Arten der Cyberangriffe werden dabei DDoS-Attacken sein.

Die Ausgangslage – dramatischer Anstieg der DDoS-Angriffe

2017 überschritt die Zahl der verwendeten IoT-Geräte bereits die 8-Milliarden-Marke. Immer mehr dieser Geräte werden infiziert. Die Zahl der DDoS-Botnetze steigt.

Nach aktuellen Statistiken ist fast die Hälfte der Unternehmen um ihre IT-Sicherheit besorgt. Zwei Drittel der IT-Entscheider rechnen mit einem DDoS-Angriff innerhalb der nächsten zwei Jahre. Fast jeder der IT-Entscheider befürchtet dabei, dass ein DDoS-Angriff für sein Unternehmen katastrophale Folgen haben wird. Die Sicherheitsbedenken sind begründet, denn in den vergangenen 6 Monaten ist die Zahl der DDoS-Attacken, die das Link11 Security Operation erkannt und abgewehrt hat, gegenüber dem vorangegangenen Halbjahr um mehr als ein Drittel gestiegen. Die Tendenz ist auch hier steigend.

Die Gefahr – das Mirai-Botnetz und die Vielzahl seiner Varianten

Das mittlerweile weltweit bekannte Mirai-Botnetz war das erste seiner Art, das das gerade auf dem Vormarsch befindliche IoT dazu benutzt hat, DDoS-Angriffe durchzuführen. Als Schwachstelle wurden dabei die Sicherheitslücken der Werkssoftware genutzt, mit der die IoT-Geräte an die Kunden ausgeliefert wurden. Drei US-Studenten haben sich Ende 2017 dazu bekannt, die Mirai-Schadsoftware geschrieben und verbreitet zu haben. Mirai gehört heute noch zu den gefährlichsten und den größten Botnetzen weltweit und ist für einige der größten kriminellen DDoS-Angriffe in der modernen Geschichte verantwortlich.

Aktuell im Umlauf ist bereits eine Vielzahl von diversen Botnetzen, die auf der Grundlage des Mirai-Codes entwickelt wurden.

Am weitesten verbreitet sind unter den Neueren vor allem:

Das Persirai-Botnetz

Mit dem Persirai-Botnetz nutzen die Angreifer mehrere Sicherheitslücken von IP-Kameras aus. Betroffen sind dabei 1.250 Modelle eines in China ansässigen Herstellers, der für zahlreiche westlichen Marken produziert.

Das IoTroop-Botnetz

Das IoTroop-Botnetz ist in erster Linie auf Smart-Homes ausgerichtet. Sein Ziel sind Router, Überwachungskameras, NAS-Systeme und Videorecorder. Ausgenutzt werden dabei die Sicherheitslücken auf der Firmware-Ebene.

Das Hajime-Botnetz

Hajime ist eine besonders tückische Schadsoftware, die zwar erfolgreich Ports verschließt, die bisher für die Mirai-Angriffe genutzt wurden, jedoch gleichzeitig auch andere Ports öffnet, die dann zum Aufbau eines eigenen Botnetzes verwendet werden. Die Hajime-Software bringt ein hohes Zerstörungspotential mit, denn diese Schadsoftware ist extrem flexibel und in der Lage, sich den neuen Funktionen – oder sogar den neuen Updates – der Geräte schnell anzupassen.

Das sind nur einige Beispiele der im Umlauf befindlichen Botnetze. Neue Varianten werden ständig entwickelt. Jede neue Schwachstelle, die bekannt wird, kann – und wird oftmals – dazu benutzt, neue Schadsoftware zu erstellen, die internetfähige Geräte in vernetzen Systemen zu Angriffswerkzeugen für DDoS-Attacken macht.

Die Vorgehensweise – die Ziele von DDoS-Angriffen

Die über die IoT-Geräte geführten DDoS-Angriffe sind besonders tückisch, denn sie können jeden Bereich eines Unternehmens treffen.

So können DDoS-Attacken beispielsweise:

- einzelne Rechner, bestimmte Dienste oder sogar vollständige Netzwerke deaktivieren,

- bestimmte Hardwaresysteme – wie Alarmanlagen, Laptops oder Telefone – beeinflussen,

- spezielle Systemressourcen – wie Routing-Informationen, Bandbreiten oder Speicherplatz beeinträchtigen,

- vorbereitete Schadsoftware aufbringen, die Fehler im Computer-Microcode oder in der Funktion der Prozessoren verursacht oder

- das komplette Betriebs- und Steuerungssystem dauerhaft beschädigen.

Die Wahrscheinlichkeit für einen koordinierten Angriff, der gleichzeitig mehrere DDoS-Vektoren verwendet ist mit 45 % sehr hoch. Eine koordinierte DDoS-Attacke fügt einem Unternehmen sehr großen Schaden zu, dessen Ausmaß nur mit der Zeit tatsächlich abschätzbar wird.

IoT-Security – eine wichtige Investition in die Zukunft

Um sich vor IoT-gestützten DDoS-Angriffen effizient schützen zu können, ist es erforderlich, den Bereich der IoT-Security konsequent auszubauen. Die gezielten Investitionen in die Sicherheit verhindern unbefugte Zugriffe von außen und machen IoT-Geräte somit für Botnetze unbenutzbar.

Um die eigenen Geräte vor Missbrauch zu schützen, sollten e Unternehmen mindestens

- so oft wie möglich die Standardeinstellungen ändern,

- starke Authentifizierungsprozesse und Passwörter verwenden wie auch

- moderne Gerätescans einrichten.

Bei diesen Mindestmaßnahmen sollten Unternehmen es aber nicht belassen. Zu den effektivsten Schutzmaßnahmen gegen IoT-Angriffe gehört ein DDoS-Schutz, der den Datenverkehr prüft und filtert, noch bevor dieser das eigene Netzwerk erreicht.

In einer immer stärker vernetzten Welt gewinnt die IT-Sicherheit immer weiter an Bedeutung. Die Unternehmen sind daher immer stärker gefordert, effiziente Maßnahmen wie die Installation von cloud-basierten DDoS-Schutzlösungen zu ergreifen, um ihre eigenen Daten und die Daten ihrer Kunden umfassend zu schützen.