Inhalt

So wie PDF-Tools oder Programme zum Blockieren von Online-Werbung lassen sich auch Tools für die Ausführung von DDoS-Attacken kostenfrei und leicht aus dem Internet herunterladen. Eines dieser Programme stammt von einem Studenten, der sich selbst FathurION nennt.

Das DDoS-Programm mit dem Namen „X4U Doser“ erlaubt es jedem, ohne technisches Detailwissen DDoS-Attacken gegen Ziele seiner Wahl zu starten. Die erste Version von X4U Doser wurde im Sommer 2016 veröffentlicht. Nach etlichen Updates steht das Tool inzwischen in der Version 3.0 bereit. Die DDoS-Schutzexperten des Link11 Security Operation Centers (LSOC) haben das Skript auf seine Gefährlichkeit hin untersucht. Der Autor selbst schließt in den Nutzungsbedingungen eine Anwendung für Attacken aus. Dies wird aber vermutlich keinen Angreifer davon abhalten, das DDoS-Programm für DDoS-Attacken einzusetzen.

Stresstest-Tool für jeden im Internet verfügbar

X4U Doser ist im Clearweb schnell als Download in Form einer Zip-Datei gefunden. Der Macher hinter dem Programm charakterisiert es selbst wie folgt: X4U Doser is a free, strong, and maximum network stress testing and distributes/denial-of-service attack application, written in .net languages, and developed by X4U Hacker. Bei der Version „X4UD_V3.0.zip“ handelt es sich um ein ca. 6 MB großes DDoS-Programm, dessen Icon nach dem Entpacken in Rot und Schwarz auf dem Desktop prangt. Das User-Interface ist ebenfalls in den Farben Rot und Schwarz gehalten. Der „! About“-Button in der rechten oberen Ecke informiert darüber, dass es sich bei X4U Doser um Freeware handelt. Nutzer können Bugs und Fehler per Mail an x4uhacker.develop[at]gmail.com melden. Der Button „CHECK FOR UPDATE“ führt auf die offizielle Downloadplattform www.x4uhacker.wordpress.com/, die auch ein Spamming-Tool und einen MD5-Converter bereithält.

Mit wenigen Klicks zur DDoS-Attacke

Die Bedienung des Tools hat der Programmierer so einfach wie möglich gehalten. Das Ziel muss als IP-Adresse eingegeben werden. Der Button „Find IP Address“ wandelt die URL des Angriffsziels in die geforderte Adresse um, aus www.dosme.de (eine Test-URL des LSOC) wird die IP-Adresse 192.168.100.200. Anschließend muss die Eingabe nur noch mit „Confirm“ bestätigt werden.

X4U Doser bietet verschiedene Optionen für die Ausführung des Angriffs. Bei „Army Quality“, „Ping Quality“ und „UDP Quality“ wird zwischen „Minimum/Normal/Extreme/Maximum/X-Maximum“ unterschieden. Für die Testzwecke wählt das LSOC in allen drei Fällen die höchste Stufe: X-Maximum. Als Port ist „80“ (http) voreingestellt. Bevor der DDoS-Angriff mit dem Button „ATTACK !“ startet, aktiviert das LSOC den packet capture, um den Netzwerkverkehr nachverfolgen zu können. Sobald die Attacke bestätigt ist, rät „X4U Doser“ dazu, keine weiteren Programme zu öffnen, um den Arbeitsspeicher zu schonen.

Auswirkungen der DDoS-Attacke über das X4U Doser Programm

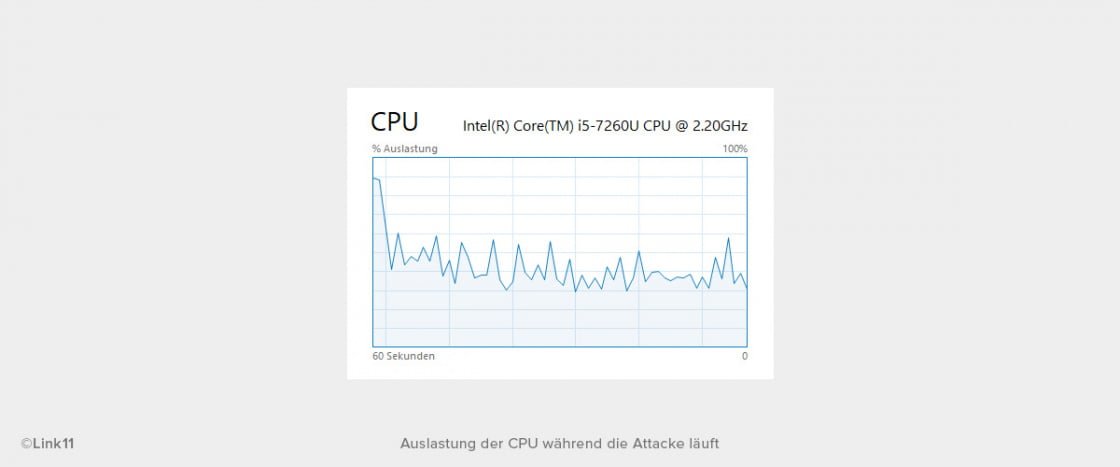

Der Windows Task Manager zeigt eine erhöhte Auslastung der CPU.

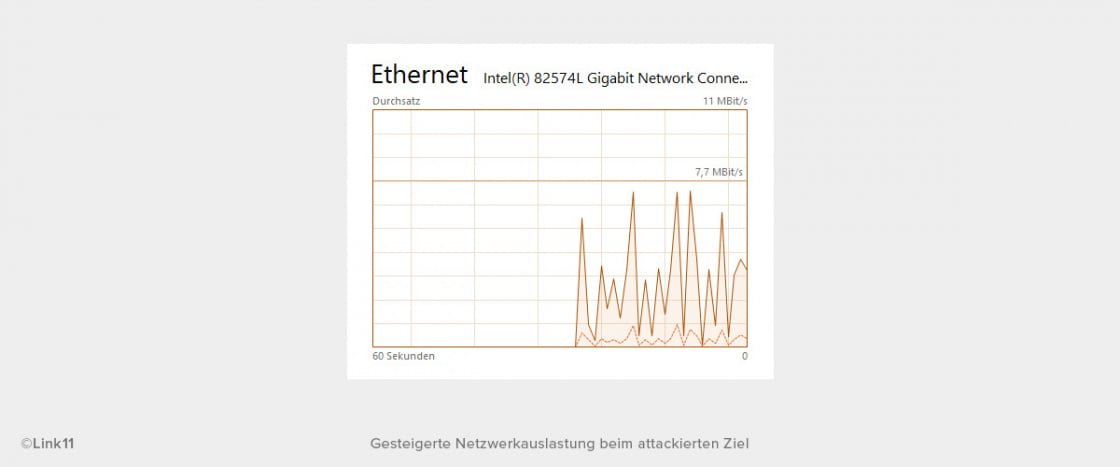

Auch das Netzwerk ist ausgelastet und der Wireshark Trace füllt sich mit Paketen, sodass das LSOC die Attacke bereits nach 2 Minuten abbrechen kann.

Die Testattacke zeigt 3 DDoS-Vektoren

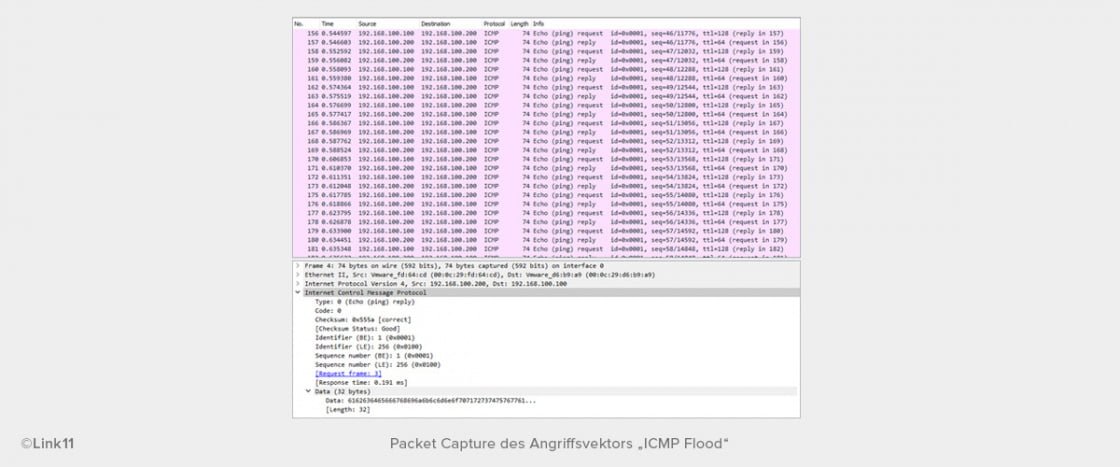

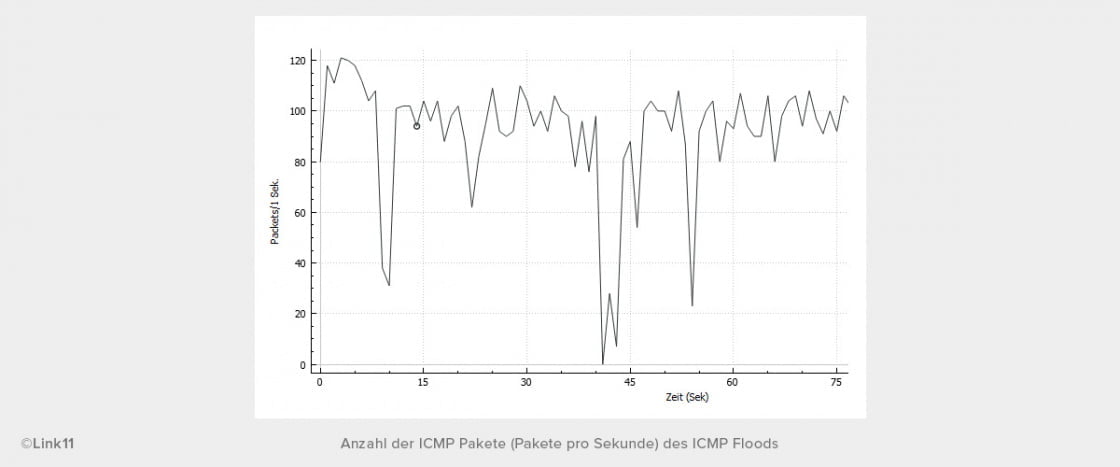

Als erster Angriffsvektor auf www.dosme.de wurde ein ICMP Flood erkannt. Der Peak lag bei circa 120 ICMP-Anfragen pro Sekunde.

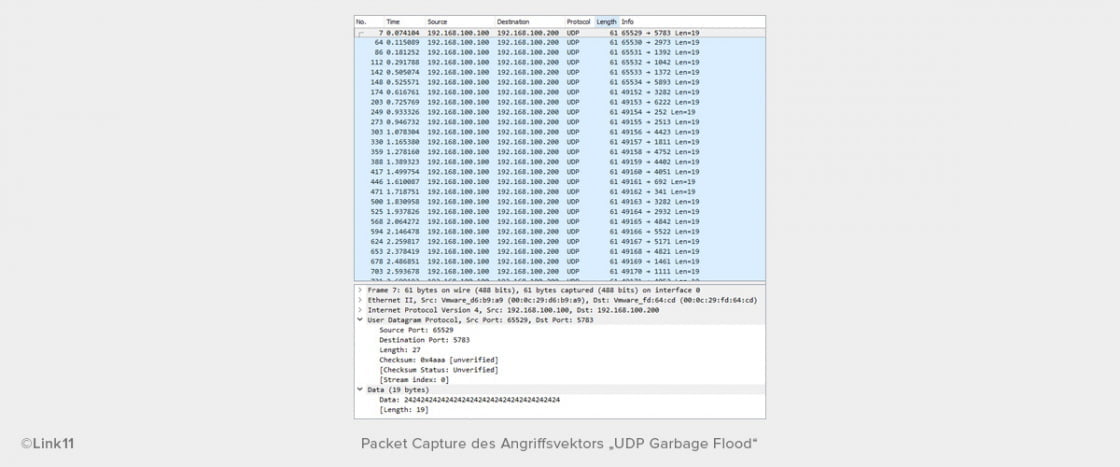

Außerdem ließen sich UDP-Pakete in Form einer UDP Garbage Flood nachweisen. Parallel zur ICMP Flood wurden verschiedene UDP Ports mit 19 Bytes Daten je Paket attackiert.

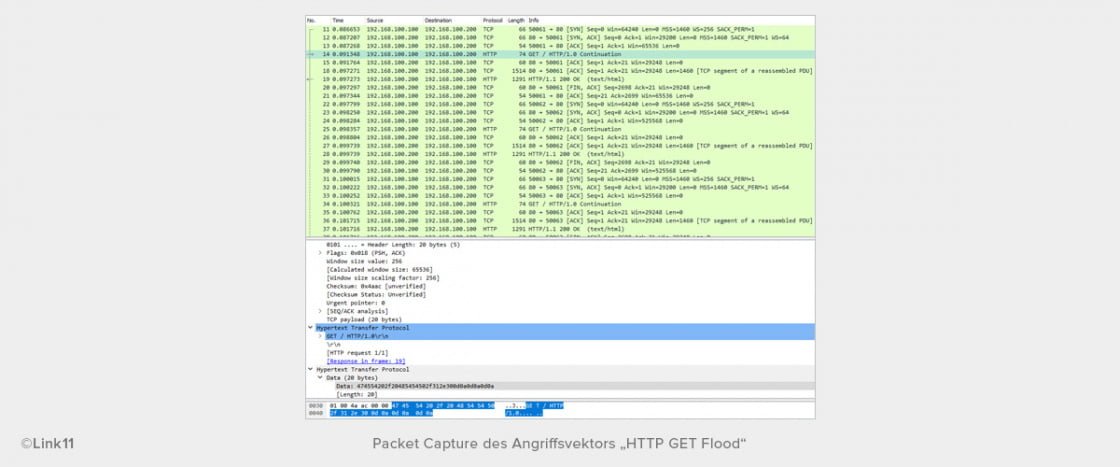

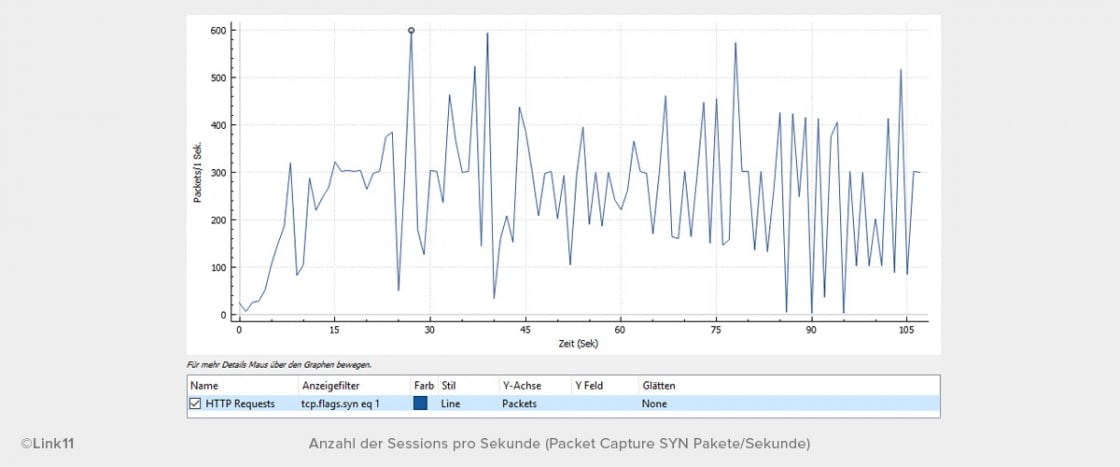

Der dritte Vektor in diesem Angriff war eine HTTP GET Flood auf „/“ mit HTTP in der Version 1.0. Die Netzwerkanalyse ergab, dass bis zu 600 HTTP-Anfragen in einer Sekunde den Server erreichten.

Begrenzte Wirksamkeit der DDoS-Attacken durch X4U Doser

Der Einsatz des X4U Doser Tools erfordert keine tief gehenden IT-Kenntnisse. Damit richtet es sich explizit an „noobs“, die mit Überlastungsattacken die Aktionen von Gruppen wie etwa Anonymous unterstützen oder eigene Ziele verfolgen wollen.

Das DDoS-PRogramm X4U DOSER erlaubt es, mit drei DDoS-Angriffsvektoren parallel auf ein Ziel zu schießen. Webserver werden mit HTTP-Anfragen beschäftigt, zeitgleich verstopfen ICMP- und UDP-Pakete die Leitung. Auch die Firewall ist mit dem Bearbeiten aller drei Angriffsvektoren beschäftigt. Bei einer solchen Multivektor-Attacke reicht ein erfolgreicher Vektor, um das Ziel offline zu nehmen. Dennoch war die Attacke nicht erfolgreich, der ungeschützte Testserver blieb dauerhaft online. Der angreifende PC war beim Test jedoch sehr schwach ausgestattet. Bei einer Wiederholung der Testangriffe mit deutlich leistungsstärkeren Rechnern könnte das Ergebnis anders ausfallen. Bei Aufrufen zu DDoS-Attacken, wie es Anonymous häufig tut, arbeitet man zudem meist im Kollektiv, sodass es nicht ein einzelner Angreifer ist, der ein Ziel bombardiert, sondern viele. Aus dem DoS-Angriff wird somit eine DDoS-Attacke und die entsprechenden Paketraten fallen weitaus größer aus.