Manche DDoS-Angriffe sind laut. Andere sind groß. Und wieder andere sind vor allem eines: flächendeckend.

Ein aktueller Vorfall aus dem Link11-Netzwerk zeigt, wie wirkungsvoll sogenanntes Carpet Bombing sein kann. Innerhalb von nur zwei Minuten wurde nicht ein einzelner Server, sondern ein komplettes „/20-Netz“ mit mehr als 4.000 IP-Adressen attackiert.

Was auf den ersten Blick wie ein „normaler“ volumetrischer Angriff wirkte, entpuppte sich bei genauerer Betrachtung als strategisch durchdachtes Vorgehen.

Was bedeutet ein /20-Netz?

Die Bezeichnung „/20” stammt aus der CIDR-Notation und beschreibt die Größe eines IP-Adressbereichs. Eine IPv4-Adresse besteht aus 32 Bit. Sind davon 20 Bit für das Netzwerk festgelegt, bleiben 12 Bit für einzelne Hosts übrig. Daraus ergeben sich 4.096 IP-Adressen innerhalb dieses Netzes.

Anstatt also eine einzelne Adresse, etwa einen Webserver, ins Visier zu nehmen, wurde in diesem Fall der gesamte Adressraum attackiert. Jede dieser 4.096 IP-Adressen erhielt einen Teil des Angriffsverkehrs.

Genau darin liegt der Kern von Carpet Bombing: Die Last verteilt sich breit über ein Netzwerksegment, statt punktuell zu eskalieren.

500 Gigabit pro Sekunde – verteilt auf 4.000 Ziele

Der Angriff erreichte ein Volumen von rund 500 Gbit/s und dauerte nur etwa zwei Minuten. Technisch dominierter UDP-Traffic. Das globale Botnetz erstreckte sich über rund 12.000 unterschiedliche IP-Adressen.

Rein rechnerisch entfielen somit im Durchschnitt etwa 100 Mbit/s auf jede einzelne Ziel-IP. Für sich genommen wirkt das nicht außergewöhnlich. Viele moderne Systeme können kurzfristig deutlich mehr verarbeiten.

Erfahren Sie mehr über eine DSGVO-konforme, cloud-basierte und patentierte DDoS Protection, die hält, was sie verspricht.

Doch der entscheidende Faktor ist die gemeinsame Infrastruktur. Wenn sich hinter diesen 4.000 Adressen ein gemeinsamer Uplink, ein Rechenzentrum oder ein Provider-Netzwerk befindet, addiert sich die Last. Selbst wenn jede einzelne Adresse nur moderat belastet wird, kann die Gesamtkapazität des Netzanschlusses vollständig ausgeschöpft werden.

Das Resultat ist vergleichbar mit einer blockierten Hauptwasserleitung: Jedes einzelne Haus mag nur wenig Wasser verbrauchen, doch wenn die zentrale Zuleitung dicht ist, bleibt überall der Hahn trocken.

Warum Carpet Bombing schwer zu erkennen ist

Gerade weil sich der Traffic verteilt, wirkt er bei isolierter Betrachtung oft unauffällig. Einzelne Kunden oder Systeme erkennen „nur“ einen erhöhten Traffic, aber keiner klar erkennbaren DDoS-Attacke. Die eigentliche Struktur offenbart sich erst, wenn das gesamte Netz betrachtet wird.

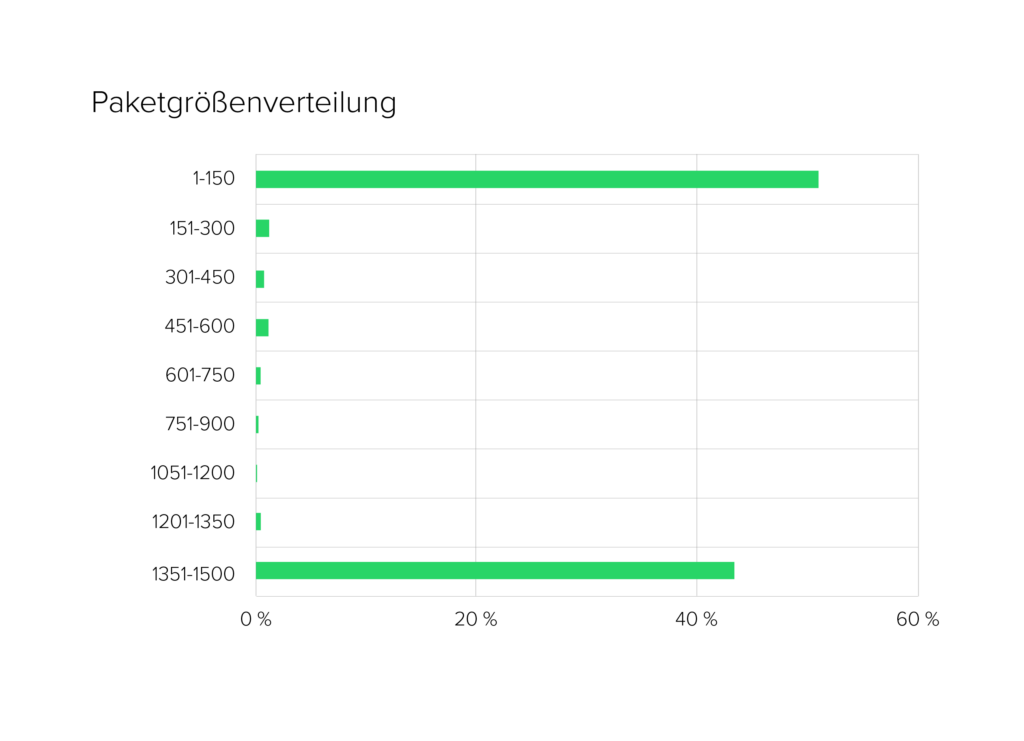

Im vorliegenden Fall war zudem die Verteilung der Paketgrößen bemerkenswert. Der Traffic bestand nahezu ausschließlich aus sehr kleinen und sehr großen Paketen. Eine typische Streuung, wie sie bei legitimen Anwendungen entsteht, war kaum vorhanden. Fragmentierte Pakete traten nur in geringem Umfang auf. Eine solche binäre Verteilung hinsichtlich der Paketgrößen spricht stark für automatisierten Traffic. Für Systeme, die auf Verhaltens- und Musteranalyse setzen, kann das ein klarer Indikator sein.

Globale Botnet-Struktur

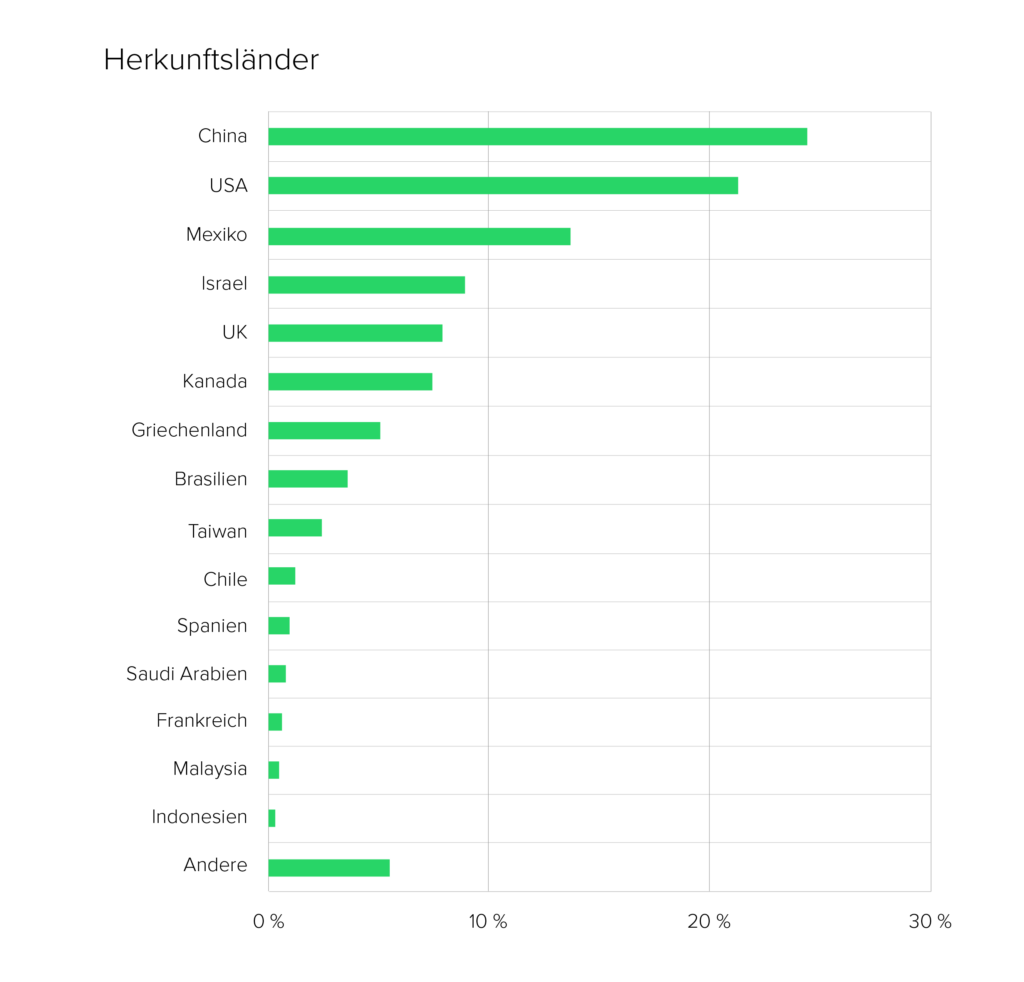

Die Angriffsquellen waren weltweit verteilt. Ein signifikanter Anteil stammte aus China, weitere große Teile aus Nordamerika, Europa und anderen Regionen. Auch auf Netzwerkebene zeigte sich eine breite Streuung über viele autonome Systeme hinweg.

Dieses Muster sprach für ein umfangreiches Botnet, das geografisch breit aufgestellt war. Solche Strukturen erschweren die Attribution zusätzlich, da sich der Traffic nicht auf einzelne Regionen beschränkt.

Gleichzeitig fiel der geopolitische Kontext auf. Das attackierte Unternehmen befindet sich in einer Region, die seit Jahren im Spannungsfeld internationaler Interessen steht. Interne Auswertungen zeigen, dass es sich nicht um einen isolierten Vorfall handelte. Vergleichbare Angriffe traten in den vergangenen Monaten wiederholt bei diesem Kunden auf, teilweise in ähnlicher Größenordnung.

In diesem Umfeld sind DDoS-Angriffe längst nicht mehr ausschließlich wirtschaftlich motiviert. Sie dienen als politisches Signal oder als Instrument hybrider Konfliktführung.

Zwei Minuten genügen

Bemerkenswert ist die kurze Dauer des Angriffs. Zwischen Beginn und Abklingen der DDoS-Attacke lagen nur wenige Minuten. Solche „Hit-and-Run“-Attacken zielen nicht zwingend auf eine langfristige Überlastung ab. Vielmehr können sie darauf abzielen, die Resilienz zu testen, die Schutzmechanismen auszuloten oder punktuelle Störungen zu verursachen.

Ihre Kürze macht sie nicht weniger relevant – im Gegenteil. Gerade kurze, intensive Angriffe können Monitoring-Mechanismen herausfordern, die auf längere Zeiträume ausgelegt sind.

Fläche statt Fokus

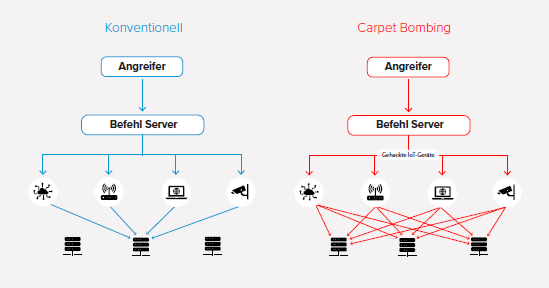

Carpet Bombing verdeutlicht eine strategische Verschiebung im Umfeld von DDoS-Angriffen. Im Gegensatz zu klassischen Angriffen, die einzelne IP-Adressen oder Dienste direkt ins Visier nehmen, richtet sich diese Methode gegen das Netzwerk als Ganzes.

Die Last wird dabei so verteilt, dass sie einzeln betrachtet, harmlos wirkt, in der Summe jedoch kritische Infrastrukturen beeinträchtigt. Wer nur isolierte Endpunkte überwacht, erkennt unter Umständen lediglich die Symptome, nicht aber das zugrunde liegende Muster.

Der kurze Angriff zeigt, wie ein komplettes Netzwerksegment unter Druck gesetzt werden kann. Technisch war das kein Rekord. Doch die Struktur macht deutlich, dass moderne DDoS-Strategien nicht mehr auf spektakuläre Spitzenwerte setzen, sondern auf eine intelligente Verteilung. Und genau darin liegt ihre eigentliche Stärke.

Heben Sie die DDoS-Resilienz auf das nächste Level

Carpet Bombing ist nur eine von vielen Angriffsmethoden, die moderne Infrastrukturen unter Druck setzen. Erfahren Sie, wie Link11 komplexe DDoS-Angriffe in Echtzeit erkennt und stoppt.

Lisa Fröhlich

Lisa Fröhlich