Ein kürzlich dokumentierte DDoS-Attacke auf das Link11-Netzwerk hat eine neue Dimension der Komplexität aktueller Attacken aufgezeigt. Dieser Vorfall wirft ein Schlaglicht auf die zunehmende Raffinesse von Cyberangriffen und die Notwendigkeit, Schutzmechanismen kontinuierlich anzupassen.

Der Angriff: Ein komplexes Zusammenspiel von DDoS-Methoden

Was diesen Angriff so bemerkenswert macht, ist die seltene Kombination von Layer-3/4- und Layer-7-Angriffen. Normalerweise konzentrieren sich Angreifer auf eine dieser Ebenen, um ihre Ziele zu erreichen. In diesem Fall wurde jedoch ein hybrider Ansatz gewählt, der darauf abzielte, sowohl die Netzwerkinfrastruktur als auch die Anwendungsebene gleichzeitig zu überlasten.

Layer-3/4-Angriffe zielen auf die Netzwerkebene ab und versuchen die verfügbare Bandbreite und Serverkapazität durch massive Datenmengen und manipulierte Paketströme zu erschöpfen. Im Gegensatz dazu zielen Layer-7-Angriffe auf die Anwendungsebene ab, wo sie systematisch Webanwendungen und APIs attackieren, um Ressourcen wie CPU und Arbeitsspeicher zu überlasten.

Die Angreifer nutzten eine beeindruckende Vielfalt von Techniken:

- Layer-3/4-Angriffe: Diese zielten auf die Netzwerkebene ab, um die Infrastruktur zu überlasten.

- Layer-7-Angriffe: Sie konzentrierten sich auf Webserver und APIs, um deren Ressourcen durch eine immense Anzahl von HTTP-Anfragen auszulasten. Es wurden Spitzen von bis zu 630 Anfragen pro Sekunde verzeichnet, was weit über dem normalen Niveau der betroffenen Website liegt.

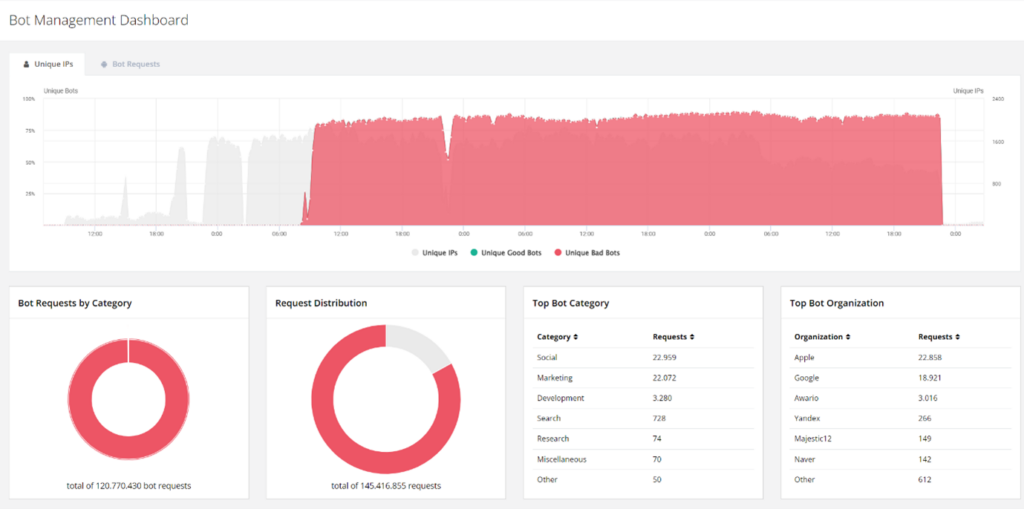

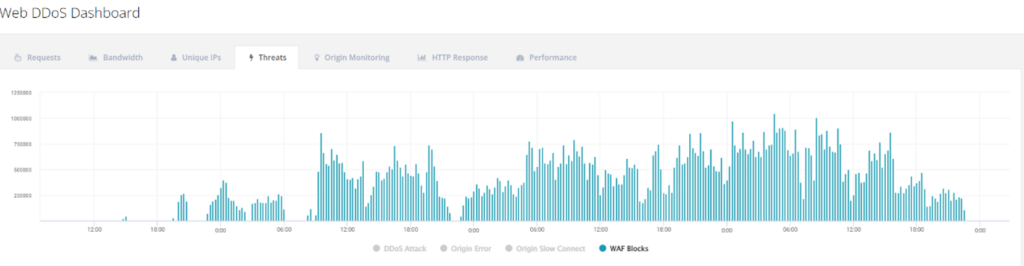

- Hohe Request-Zahlen: Insgesamt wurden 120 Millionen Anfragen generiert, die über eine Million Web Application Firewall (WAF) Logs auslösten.

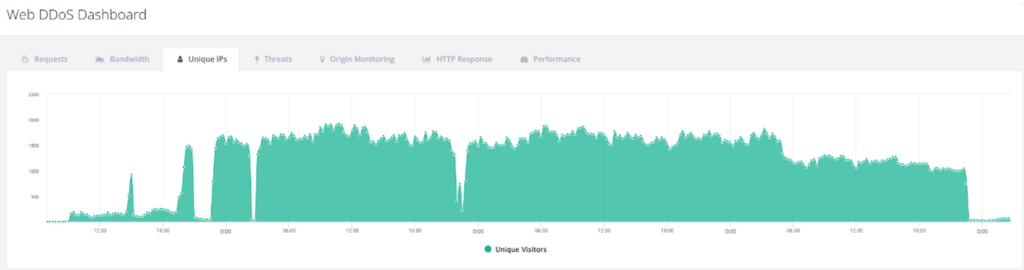

- Parallelisierte IP-Adressen: Bis zu 2.000 eindeutige IPs wurden gleichzeitig verwendet, was ein starkes Indiz für den Einsatz eines globalen Botnetzes ist.

- Mehrere Millionen WAF-Blocks in nur 30 Minuten – ein Volumen, das weit über das normale Maß hinausgeht.

- Adaptive Angriffsstrategien, die auf aktivierte Schutzmechanismen reagieren.

- Ständige Versuche, die WAF-Regeln zu umgehen, indem verschiedene Payloads getestet wurden.

Ein weiteres Indiz für die Professionalität der Angreifer war die Verwendung veralteter User Agents wie Windows XP und Browserversionen, die älter als fünf Jahre waren. Dies deutet auf den Einsatz automatisierter Botnetze hin, die aus weltweit kompromittierten Systemen bestehen.

Erfahren Sie mehr über eine DSGVO-konforme, cloud-basierte und patentierte DDoS Protection, die hält, was sie verspricht.

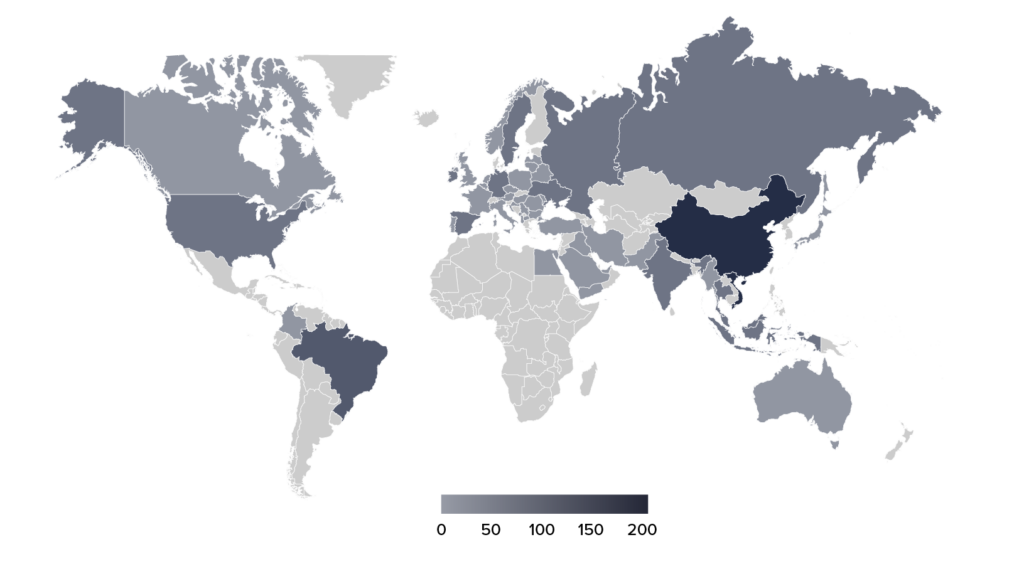

Angreifer mit hohen Ressourcen

Die Herkunft der Angriffe war ebenso bemerkenswert wie ihre Komplexität. Sie stammten von Netzwerken wie Viettel Group, China Telekom, TOT und Yemen.net – Unternehmen, die normalerweise nicht mit DDoS-Angriffen in Verbindung gebracht werden. Dies deutet darauf hin, dass die Angreifer über beträchtliche Ressourcen und eine gut organisierte Infrastruktur verfügten.

Geografische Verteilung der Attacke

Die Fähigkeit, eine große Anzahl von IP-Adressen gleichzeitig zu blockieren und 8 Millionen Anfragen in nur vier Stunden zu generieren, kostet tausende von Euro. Allein das unterstreicht die finanzielle und technische Ausstattung der Angreifer.

Mögliche Motive

Ein Angriff dieser Größenordnung ist mit erheblichen Kosten verbunden. Die Motivation der Angreifer bleibt spekulativ, wahrscheinlich ist jedoch politisch motivierter Hacktivismus, ein Angriff im Auftrag politischer Akteure oder die Nutzung von DDoS-as-a-Service.

Die hohe Komplexität und der Aufwand des Angriffs sprechen gegen einen zufälligen Hacker oder „Script-Kiddies“. Wahrscheinlicher ist, dass es sich um eine gut organisierte Gruppe mit beträchtlichen Ressourcen handelte.

„Testlauf“ zur Optimierung zukünftiger Angriffe?

Die Angreifer gingen .systematisch vor, indem sie alle verfügbaren Angriffsmethoden getestet haben, um die Wirksamkeit ihrer Techniken gegen die Schutzmechanismen der Zielsysteme zu ermitteln. Die Angreifer setzten nicht nur verschiedene Methoden parallel ein, sondern experimentierten offensichtlich auch mit unterschiedlichen Angriffsmustern:

- Testen der Schutzmechanismen: Die Angriffe wurden in regelmäßigen Abständen unterbrochen und dann mit neuen Techniken wieder aufgenommen.

- Schrittweise Skalierung: Zu Beginn wurden weniger IPs verwendet, in späteren Phasen stieg die Zahl der verwendeten Adressen drastisch an.

- On-Off-Szenario: Kurze Unterbrechungen der Angriffe lassen vermuten, dass gezielt auf Reaktionen der Abwehrsysteme gewartet wurde.

Die Rolle von Bot Management und Web Application Firewalls (WAF)

Die Abwehr dieses komplexen Angriffs erforderte den Einsatz fortschrittlicher Schutzmechanismen wie Bot Management und Web Application Firewalls (WAF). Die Aktivierung eines kontinuierlichen Schutzmodus („Attack Mode“) war entscheidend, um sicherzustellen, dass der Schutzmechanismus nicht durch die „On-Off“-Taktik der Angreifer deaktiviert wurde. Die WAF verzeichnete in nur 30 Minuten mehr als zwei Millionen Blockierungen, was die Intensität des Angriffs verdeutlicht.

WAAP als Antwort auf neue Bedrohungen

Klassische Sicherheitsstrategien reichen in solchen Szenarien oft nicht aus. WAAP bietet eine umfassendere Lösung, die mehrere Schutzmechanismen kombiniert:

- Web Application Firewall (WAF): Automatische Erkennung und Blockierung von Angriffen wie SQL-Injection, Cross-Site-Scripting und anderen Exploits.

- DDoS Mitigation: Schutz vor volumetrischen, Protokoll- und Applikationsangriffen durch intelligentes Traffic Filtering und Ratenbegrenzung.

- Bot Management: Identifizierung und Blockierung bösartiger Bots durch Verhaltens-, Fingerprint- und User-Agent-Analyse.

- API Protection: Validierung von API-Anfragen, Verhinderung unautorisierter Zugriffe und Schutz vor API-spezifischen Bedrohungen wie Credential Stuffing.

Fazit

Eine ganzheitliche Sicherheitsstrategie ist unerlässlich, denn Angriffe auf Web-Applikationen und APIs werden immer raffinierter und nutzen eine Kombination verschiedenster Techniken. Unternehmen müssen daher ihre Sicherheitsstrategie kontinuierlich anpassen und verstärkt auf WAAP-Lösungen setzen. Moderne WAAP-Ansätze bieten nicht nur Schutz vor bekannten Bedrohungen, sondern können durch KI-gestützte Anomalie-Erkennung auch neuartige Angriffsmuster frühzeitig erkennen und abwehren.

Moderne Cyberangriffe sind komplexer als je zuvor – und herkömmliche Schutzmaßnahmen reichen oft nicht mehr aus. Unser WAAP-Service kombiniert intelligente Web Application Firewalls (WAF), API-Schutz, Bot Management und DDoS-Abwehr in einer leistungsstarken Lösung. Sprechen Sie uns an und vereinbaren Sie ein Gespräch mit unseren Experten!

Lisa Fröhlich

Lisa Fröhlich