Nicht jede DDoS-Attacke verfolgt dasselbe Ziel. Manche sollen lediglich überlasten, andere sollen etwas verbergen. Ein massiver Anstieg der Request-Zahlen löst zwar in jedem SOC sofort Alarm aus, doch wenn innerhalb kürzester Zeit Millionen Anfragen auf die Infrastruktur einprasseln, greift die Standarddiagnose oft zu kurz.

Auf den ersten Blick scheint der Fall klar: ein klassischer DDoS-Angriff, der die Verfügbarkeit lahmlegen soll. Doch Vorsicht vor dem Offensichtlichen. Eine aktuelle Analyse von zwei verschiedenen Angriffsszenarien zeigt sehr deutlich, wie unterschiedlich die Motivation hinter scheinbar ähnlichem Traffic aussehen kann und warum genau dieser Unterschied für die Sicherheitsstrategie von entscheidender Bedeutung ist.

Während der eine Angriff lediglich „Lärm“ macht, nutzt der andere diesen Lärm als Tarnung für weitaus gefährlichere Operationen.

Fall 1: Der klassische DDoS-Angriff

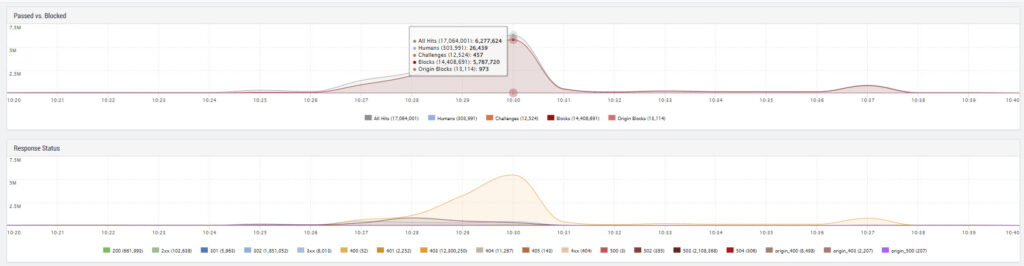

Im ersten Szenario wurde ein Login-Bereich mit rund 17 Millionen Requests attackiert. Mehrere tausend IP-Adressen zielten dabei primär auf die Root-Domain.

Technisch betrachtet handelte es sich um einen „sauberen“, wenn auch massiven Volumenangriff.

Die forensischen Kennzahlen waren eindeutig:

- Reiner Traffic-Overload zur Ressourcenerschöpfung.

- Typische DDoS-Signaturen, die sofortige Rate-Limit-Trigger auslösten.

- Keine Hinweise auf SQL-Injection- oder Cross-Site-Scripting-Versuche (XSS).

Solche Attacken sind laut, hochgradig sichtbar und darauf ausgelegt, die Backend-Ressourcen zu binden oder gänzlich zu überfordern. Ohne vorgeschaltete Schutzmechanismen kann bereits ein Botnetz dieser Größe ausreichen, um kritische Anwendungen an ihre Belastungsgrenze zu bringen und massive Ausfälle zu verursachen.

Erfahren Sie mehr über eine einfach zu implementierende und äußerst effektive WAAP-Lösung.

Alles aus einer Hand und auf Wunsch als vollständig verwalteter Service.

Das ist die „klassische“ DDoS-Dynamik. Mit einer modernen WAAP-Plattform (Web Application & API Protection) bleibt der Effekt begrenzt: IP-Adressen werden automatisiert geblockt, Rate-Limits greifen präzise und der Angriff verpufft als gefiltertes Hintergrundrauschen.

Fall 2: DDoS als Ablenkungsmanöver

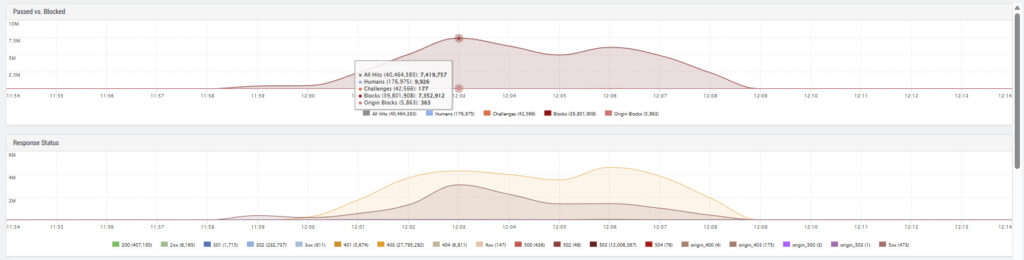

Das zweite Szenario verlief technisch ähnlich, war jedoch strategisch weitaus perfider. Hier gerieten zwei Domains, darunter eine hochfrequentierte Buchungsplattform, gleichzeitig ins Visier. Mit einem Volumen von 14 bis 40 Millionen Requests war die Intensität höher als im ersten Fall.

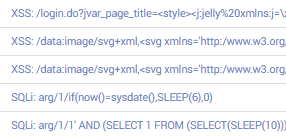

Die Analyse der Web Application Firewall (WAF) förderte jedoch ein gefährliches Zusatzmuster zutage: gezielte Signaturen für SQL-Injections und Cross-Site-Scripting (XSS).

Auszug aus der WAF-Analyse:

Dieses Muster lässt auf einen „Smokescreen“- Angriff schließen. Die dahinterstehende Logik ist so simpel wie gefährlich:

- Der „Lärm“: Ein massiver DDoS-Angriff erzeugt operative Hektik, flutet Monitoring-Systeme mit Alarmen und bläht Logfiles gigantisch auf.

- Die Tarnung: Im Windschatten dieses Rauschens versuchen Angreifer, leise und präzise Exploits zu platzieren, in der Hoffnung, dass diese in der Masse der Fehlermeldungen untergehen.

In diesem spezifischen Fall scheiterten die Angreifer jedoch an ihrer eigenen Ökonomie. Da sie für den volumetrischen DDoS und die Infiltrationsversuche dieselben IP-Adressen nutzten, waren diese bereits durch die DDoS-Schutzregeln blockiert, bevor die SQL- oder XSS-Versuche überhaupt eine Chance hatten.

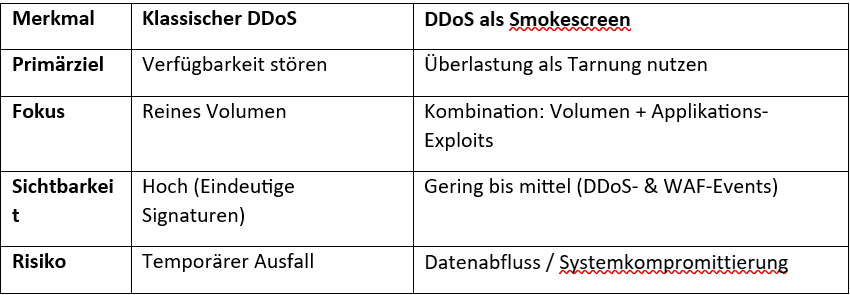

Technisch war dieser Ansatz in seiner Ausführung zwar nicht sonderlich ausgereift, ein versierterer Akteur hätte getrennte Infrastrukturen und IP-Pools genutzt, doch die Absicht war eindeutig. Genau hier liegt der entscheidende Unterschied zum reinen Volumenangriff: Während bei Fall 1 die Störung im Vordergrund stand, zielte Fall 2 auf die Kompromittierung des Systems ab. Ein Risiko, das isolierte Sicherheitslösungen ohne korrelierende Intelligenz oft schutzlos zurücklässt.

Der strategische Unterschied

Hätte das Unternehmen im zweiten Fall lediglich einen isolierten DDoS-Schutz ohne verzahnte WAF-Intelligenz eingesetzt, wäre der „Rauch” zwar gefiltert worden, die feinen Nadelstiche der SQL-Injections hätten jedoch die Backend-Systeme erreichen können.

Die entscheidenden Faktoren waren:

- Automatisierte IP-Quarantäne: Eine IP, die durch DDoS-Muster auffällt, wird sofort global gesperrt.

- Übergreifende Reputation: Die Erkenntnis über eine bösartige IP auf Domain A schützt sofort Domain B.

- Ganzheitliche Sicht: Sicherheitsteams erkennen nicht nur den „Sturm“, sondern das gesamte Angriffsmuster.

Fazit

Nicht jeder Traffic-Peak ist ein reines Kapazitätsproblem. In einer hybriden Bedrohungslandschaft ist ein DDoS-Angriff häufig nur die Kulisse, hinter der sich ganz andere Vorgänge abspielen. Wer nur auf die Bandbreite schaut, übersieht das eigentliche Risiko. Resilienz bedeutet heute nicht nur, „online” zu bleiben, sondern Angriffe in ihrer Gesamtheit zu dekodieren.

Möchten Sie erfahren, wie eine moderne WAAP-Architektur DDoS- und Applikationsangriffe in Echtzeit korreliert und vollautomatisch stoppt? Erfahren Sie jetzt mehr über die ganzheitlichen Schutzlösungen von Link11.

Lisa Fröhlich

Lisa Fröhlich