DARKNET

Darknet: Was ist das und wie funktioniert es?

Das Darknet ist ein verschlüsselter Bereich des Internets, der über herkömmliche Suchmaschinen nicht erreichbar ist. Dort können Nutzer anonym auf unzensierte, oft auch illegale Inhalte zugreifen. Link11 beantwortet die wichtigsten Fragen.

Was versteht man unter Darknet?

Um zu verstehen, was es mit dem Begriff auf sich hat, müssen gleich mehrere Begriffe erklärt werden. Das Internet hat nämlich – ähnlich wie eine Torte – mehrere Schichten.

Clearnet

Das Clearnet oder Surface Web ist die oberste Schicht. Der Begriff umfasst alle Webseiten, die im Index der Suchmaschinen Google, Bing, DuckDuckGo etc. auftauchen. Auf ihnen bewegen wir uns fast alltäglich und können sie entweder direkt über eine bekannte URL ansteuern oder über eine Suchmaschine finden und aufrufen.

Deep Web

Die zweite Tortenschicht ist das Deep Web. Hierzu zählen alle Pages, die nicht von Suchmaschinen erfasst werden. Sie ist viel größer als die erste Schicht. Oft wird der Begriff als Synonym für das Darknet benutzt, aber diese Verwendung ist schlichtweg falsch.

Es gibt viele (gute) Gründe, warum diese Einträge nicht in den Suchergebnissen auftauchen. Die URL einer E-Mail oder eines Online-Banking-Kontos sind nicht googlebar. Viele URLs des Deep Web befinden sich in einem Passwort-geschützten Bereich oder hinter einer Bezahlschranke (Paywall).

Manche Pages werden bewusst vor den Crawler Bots der Suchmaschinen durch Befehle im Quellcode geschützt, weil die Inhalte nicht in den Suchergebnissen erwünscht sind.

Und dann gibt es noch viele defekte Seiten, deren Code nicht zulässt, dass die Suchmaschine sie erfassen kann.

Darknet

Das Darknet ist die unterste Schicht der Torte. Wie groß sie im Vergleich zu den anderen ist, kann niemand so genau sagen. Anders als das Deep Web können die Seiten nur über spezielle Browser oder bridge relays angesteuert werden.

In diesen Bereichen ist jede Datenanfrage mehrfach verschlüsselt, sodass Nutzer nach einigen Vorkehrungen nahezu völlig anonym unterwegs sind.

Anders als viele denken, gibt es nicht ein Darknet, das über eine Tür zu erreichen ist. Stattdessen gibt es viele Server-Netzwerke, die auf ähnlichen Verschlüsselungstechnologien basieren. Das größte und bekannteste darunter ist das Tor-Netzwerk.

Wie kommt man ins Darknet?

Das Netzwerk von Tor (kurz für The Onion Router) ermöglicht den anonymen Zugang mit verschlüsselter Verbindung. Der Name spielt auf die typischen Schichten einer Zwiebel an. So funktioniert auch die Verschlüsselung der Datenpakete.

Jedes Datenpaket (z. B eine Suchanfrage), das die Nutzer senden, wird nicht direkt, sondern über mehrere zufällig ausgewählte Server im Tor-Netzwerk gesendet.

Ein einzelner Server dient dabei als Knotenpunkt (Node). Jede dieser willkürlichen Weiterleitungen ist mehrfach verschlüsselt und macht Rückschlüsse auf die IP-Adresse und Identität des Nutzers so gut wie unmöglich.

Außerdem werden Werbetreibende davon abgehalten, Nutzerdaten und Statistiken über Surfverhalten zu sammeln. Die gezielte Zensur oder Sperrung bestimmter Angebote ist im Darknet auch nicht möglich.

Tor-Browser

Der Tor-Browser ist eine Variante von Mozilla Firefox und seine Nutzung legal. Mittlerweile ist er für Windows, MacOs, iOs und Android verfügbar. Um das Darknet zu finden, ist der Tor-Browser unbedingt benötigt.

Wichtig: Der Browser allein ermöglicht noch kein anonymes Surfen im Darknet! Durch einen VPN-Service wird die eigene IP-Adresse bereits vor der Nutzung von Tor verschlüsselt.

Grundsätzlich kann über den Tor-Browser jede Website im Clearnet anonym besucht werden. Der Seitenaufbau ist allerdings wesentlich langsamer als mit einem regulären Browser.

Der Tor-Browser funktioniert anders als handelsübliche Browser. Statt sich einfach mit einem Server zu verbinden, muss sich der User mit dem Tor-Browser mit einer Vielzahl von Servern verbinden, die ihn so auf eine anonymisierte Reise schicken.

Deshalb spricht man hier auch von einer Onion (= Zwiebel), da die Daten mehrere Schichten durchdringen müssen, bevor sie das Ziel erreichen.

Die einzelnen Schichten der „Onion“

Mit dem eigenen Computer beginnt alles. Dieser zählt zwar nicht zur Zwiebel-Schicht, ist aber der ausgehende Punkt für den Besuch im Deep Web.

1. Einstieg

Ihre IP-Adresse mit der sie ins Netz gehen gilt als Einstiegspunkt. Von hier aus verbindet Sie der Tor-Client mit einem Server (= Knoten oder englisch Node). Die Daten die dabei übermittelt werden, sind verschlüsselt. Viele User nutzen gleichzetig einen VPN-Service, um mit einer anonymen IP-Adresse ins Deep Web abzutauchen.

2. Weiterleitung

Der nächste Punkt der Reise ist die direkte Verbindung mit dem dem Tor-Knoten. Dieser Knoten (engl.: Node) agiert als zwischenzeitliche Weiterleitung, der die Daten zusätzlich verschlüsselt und Sie anschließend zum nächsten Knoten, dem sogenannten Exit-Node weiterleitet.

3. Ausstieg

Nach der Weiterleitung wird der Ausgangsknoten kontaktiert, der dann die Verbindung mit dem eigentlichen Ziel herstellt. Diese Zielseiten enden beispielsweise mit dem Begriff .onion – eine Endung die so im normalen Internet nicht existiert bzw. nicht funktioniert.

4. Ziel

Das Ende der Reise – das Ziel wurde erreicht. Der nun besuchte Webserver kennt allerdings nur die IP-Adresse Ihres Aussteigspunkts, nicht aber die zuvor besuchten Server oder Ihren Computer. So wird die Anonymität sichergestellt.

Hidden Services

Im Unterschied zu einem herkömmlichen Browser kann sich der Tor-Browser mit den verfügbaren Servern im Tor-Netzwerk verbinden. Diese dienen entweder als Knotenpunkte oder als Host eines so genannten Hidden Service, dessen URL auf .onion endet. Dazu zählen harmlose Services wie die verschlüsselte Version von Facebook oder E-Mail-Hoster, aber auch illegale Plattformen.

Alle diese Webseiten können von Suchmaschinen wie Google und Bing nicht indexiert werden.

Hidden Services und Tor sind von Enthüllungsskandalen der letzten Jahre nicht zu trennen. So ist die Plattform WikiLeaks nur via Tor zu erreichen.

Einer der bekanntesten Whistleblower, Edward Snowden, tweetete 2016: “Use Tor. Use Signal”. (Signal ist eine Messenger-App, die besonders von Datenschutz- und Sicherheitsexperten empfohlen wird.)

Einladung und Referenzen

Nicht jeder kann in die strafrechtlich relevanten Untiefen des Darknets vordringen. Viele Bereiche sind nur per Einladung oder auf Empfehlung eines existierenden Mitglieds oder Moderators zugänglich. So schützen sich Betreiber vor Ermittlern.

So genannte Scouts rekrutieren außerdem gezielt Mitglieder aus einschlägigen Foren im Clearnet für ihre verschlüsselten Äquivalente im Darknet.

Bekannte Darknet-Mythen

Das Darknet ist illegal

Das ist so nicht richtig. Das bloße Überschreiten der Schwelle zum verschlüsselten Netzwerk ist nicht strafbar. Nur wer Dinge tut, die auch im alltäglichen Leben unter Strafe stehen, handelt kriminell.

Wer sich nicht auf die Suche nach illegalen Inhalten oder Diensten macht, wird diese wahrscheinlich auch vermeiden können.

Das Darknet wird nur von Kriminellen genutzt

Diese Annahme ist schlichtweg falsch. Kriminelle im Darknet nehmen nicht unbedingt den Großteil der Nutzer ein. Eine der beliebtesten Surfmöglichkeiten ist die verschlüsselte Variante von Facebook. Darüber hinaus bietet das Darknet einen Raum, der frei von staatlicher Zensur und Kontrolle ist.

Dies hat einen ganz praktischen Hintergrund: In vielen Ländern ist das öffentliche Internet komplett gesperrt oder stark zensiert. Dazu zählen zum Beispiel Iran, Birma, Syrien, Saudi-Arabien, Kuba, Nordkorea und China.

Dort, wo freie Meinungsäußerungen oder journalistische Berichterstattung unter Strafe stehen, ist der Weg ins Darknet häufig die einzige Option, um sich zu informieren, auszutauschen und zu solidarisieren. Genau diese für uns selbstverständlichen Rechte bietet das Darknet politisch Verfolgten, Oppositionellen und Systemkritikern.

Weiterhin nutzen die Presse und Journalisten das Darknet, um anonym mit ihren Quellen oder Whistleblowern zu kommunizieren.

Was erwartet mich im Darknet?

Trotz aller positiven Möglichkeiten, die das Darknet bietet, wird es seinem Ruf als düstere Parallelwelt gerecht: Die Anonymität ist ein Katalysator für alle denkbaren illegalen Machenschaften. Kriminelle nutzen das Darknet, um der Strafverfolgung zu entkommen – und das leider häufig mit Erfolg.

Kriminalität im Warenkorb

Man muss nicht lange suchen, um Foren und Plattformen für den Handel mit gestohlenen Daten, urheberrechtlich geschützten Werken und Hehlerwaren aller Art, Waffen und Munition, Betäubungsmitteln, Schadprogrammen, Sprengstoffen und anderen verbotenen Substanzen zu finden.

Auch Diskussionen rund um die Themen Religion, Politik und Wirtschaft, die im Clearnet bestraft würden, sind im Darknet möglich. Volksverhetzer, Rassisten, Extremisten und Verschwörungstheoretiker kommen hier unzensiert zu Wort und können ihren oft illegalen Aktivitäten nachgehen.

Weiterhin gibt es eine ganze Industrie für illegale Geschäfte als Dienstleistung: Das Spektrum reicht von Cyber-Angriffen und Datenklau über Einbrüche bis hin zum Auftragsmord. Das Angebot macht auch vor der Ware „Mensch” nicht halt: Zwangsprostitution, Menschenhandel und Kinderpornografie sind ebenfalls Bestandteile des Darknets.

Kein Vakuum für Recht und Ordnung

Eine völlig gesetzesfreie Zone ist das Darknet nicht auf Dauer. Die gute Nachricht ist, dass auch die Strafverfolgungsbehörden solche Umschlagsplätze beobachten und nach großen Ermittlungsbemühungen in der Lage sind, Festnahmen durchzuführen.

Im Jahr 2019 wurde der weltweit zweitgrößte Darknet-Marktplatz Wall Street Market von deutschen Ermittlern ausgehoben. Im Angebot waren hier unter anderem gestohlene Logins, Malware, Drogen, manipulierte Kreditkarten sowie gefälschte Ausweise und Urkunden.

Zwei Jahre zuvor wurden die Hintermänner der Pädophilen-Plattform Child’s Play von einer australischen Sondereinheit entlarvt. Im Forum mit über einer Millionen Mitgliedern wurden Fotos und Videos von Kindesmissbrauch ausgetauscht.

Die geheime Operation erntete allerdings auch Kritik, da die Ermittler die Administration der Plattform beinahe ein Jahr verdeckt weiterführten, um weitere Täter systematisch zu enttarnen. Erst danach wurde sie entfernt.

Im Januar 2021 gelang es der Polizei, den vermutlich größten Darknet-Marktplatz namens „DarkMarket“ zu schließen, die Server vom Netz zu nehmen und den mutmaßlichen Betreiber des Angebots festzunehmen. Auf dem „DarkMarket“ wurde mit illegalen Substanzen, Falschgeld, gestohlenen Kreditkarten und Schadsoftware gehandelt.

2022 konnte das Bundeskriminalamt (BKA) den bis dato weltweit größte Darknet-Marktplatz „Hydra Market“ abgeschalten. Die Polizeit beschlagnahmte die Server und stellte 543 Bitcoins im Gesamtwert von 23 Millionen Euro sicher.

Den Marktplatz nutzen geschätzte 17 Millionen Kunden die dort Zugriff auf Betäubungsmittel, gestohlene Datensätze, gefälschte Dokumente und zwielichtige Dienstleistungen hatten.

Solche Operationen sind allerdings mit einem enormen Aufwand an Ressourcen verbunden und zielen deshalb nur auf die „dicken Fische” ab.

Wie ist das Darknet aufgebaut?

Die Aufmachung der Bedienoberfläche kann man als eine Vorläufer-Variante des heutigen Internets bezeichnen. Das Surferlebnis erinnert oftmals an die Anfänge des Internets von vor 20 Jahren.

Ansonsten ist beinah alles möglich, was das Clearnet ausmacht: Websites, Kommunikation per E-Mail, Foren, E-Commerce und Filesharing sind möglich.

Websites im Darknet wechseln häufig den Server und damit die Zieladresse, unter der sie zu erreichen sind. Es ist auch nicht unüblich, dass Pages urplötzlich für immer von der Bildfläche verschwinden. Das HiddenWiki bietet viele Links für den Einstieg.

Wer betreibt das Darknet?

Alle und niemand muss hier die Antwort lauten. Der Aufbau basiert auf open source-Quellcode und ist öffentlich zugänglich. Genau wie im Clearnet entstehen konstant neue Inhalte – mit dem Unterschied, dass Seiten häufig einfach für immer verschwinden.

Die Weiterentwicklung der Darknet-Inhalte ist benutzergeneriert. Das heißt, Nutzer können sich beteiligen, indem sie eigene Webangebote erstellen oder sogar Server zur Verfügung stellen, die dem Node-Netzwerk dienen.

Wie entstand das Darknet?

Als Schöpfer des Darknets gelten verschiedene Gruppierungen, die sich das Internet „wie es früher einmal war”, erhalten wollten. Dazu zählten unzensierte Foren (z. B. 8chan) und Filesharing-Plattformen (z. B. BitTorrent und Napster), in denen Urheberrechte keine Rolle spielten.

In den meisten Ländern wurde diese Grauzone in der Zwischenzeit durch neue Gesetze geschlossen. Diese P2P-Plattformen mussten also buchstäblich umziehen, um weiter zu existieren.

Eine weitere Bewegung ist die der Datenschützer. Der Hintergrund: Wer im Clearnet surft, bezahlt viele vermeintlich kostenlose Dienste mit der Herausgabe personenbezogener Daten.

Deren Analyse hat wiederum direkte Auswirkungen auf unser Surferlebnis: Gezielte Werbeeinblendungen, selektierte Suchergebnisse etc. Die Angst, von Großkonzernen wie Google und Facebook in der Zukunft komplett gesteuert zu werden, treibt bis heute viele Besorgte ins Darknet.

Welche Regeln gelten im Darknet?

Die Basisregel ist, dass beinahe keine offiziellen Regeln gelten. Aus diesem Grund ist das Darknet mit äußerster Vorsicht zu genießen. Wer nicht bewusst kriminelle Zwecke verfolgen will, sollte sich ähnlich verhalten wie in einer Gefahrensituation in der realen Welt: Stellen Sie sich eine berüchtigte Kneipe im schlechtesten Viertel Ihrer Stadt vor.

Wahrscheinlich bekommen neugierige Besucher auch hier ein Feierabendbier, aber sie werden Personen begegnen und Szenen sehen, die unangenehm oder sogar gefährlich sein könnten. Diese Tipps geben die z. B. IT-Journalisten von Tutonaut:

DOs im Darknet

- Sichern Sie Ihr Gerät besonders gut ab

- Loggen Sie sich aus allen sozialen Netzwerken aus, bevor Sie starten

- Löschen Sie Browser-Plugins (Java Script, Falsh, Silverlight etc.)

- Surfen und kommunizieren Sie mit Vorsicht und Skepsis

- Denken Sie sich einen Avatar aus, den Sie vorher noch nie verwendet haben

- Stöbern Sie mithilfe einer Suchmaschine, z. B. Torch

- Legen Sie sich eine neue Mail-Adresse an, z. B. TorBox

DON’Ts im Darknet

- Keine persönlichen Daten herausgeben (Name, E-Mail-Adresse aus dem Clearnet, Bankdaten)

- Keine Downloads durchführen

- Keine Bilder und Videos posten

- Keine Käufe tätigen*

- Keine Social Media, Messenger und Cloud-Dienste im Clearnet über Tor verwenden

*Käufe werden im Darknet in der Regel mit Bitcoin oder anderen Kryptowährungen bezahlt, um die Anonymität zu wahren. Wer sich nicht auskennt, setzt sich Risiken aus.

Wie viele User sind dort aktiv?

Genaue Statistiken über Userdaten gibt es nicht. Eben diese Verschlüsselung fußt auf der Idee, sich unabhängig von solchen Analysen zu machen. Tor bietet allerdings einige Statistiken, die sich nur auf das Tor-Netzwerk beziehen.

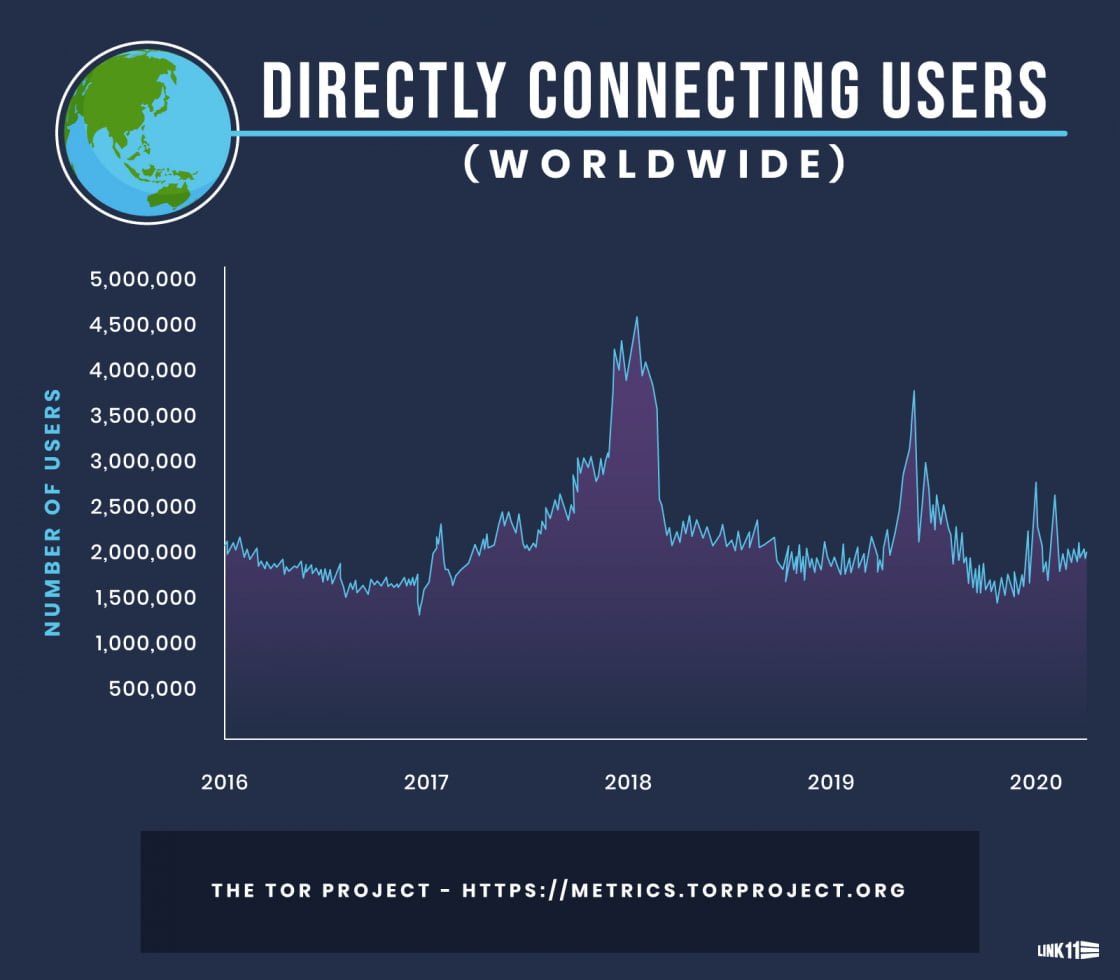

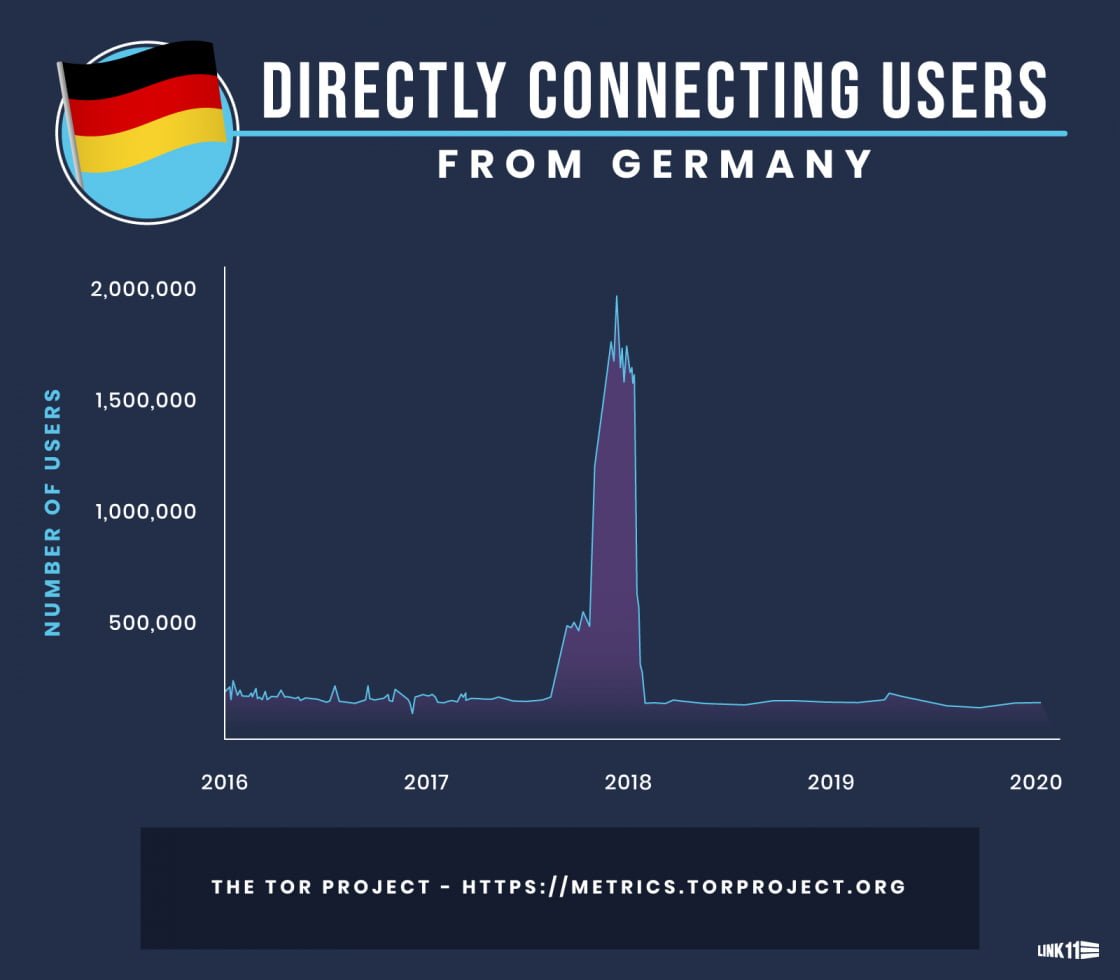

Nutzerzahlen für den Tor-Browser seit 2016

Die Nutzer-Zahlen für den Tor-Browser weltweit

Die Nutzer-Zahlen für den Tor-Browser für Deutschland

Dark Web: Fluch oder Segen?

Genau diese Frage treibt viele um, besonders seitdem der Begriff in der Mainstream-Presse und der Popkultur angekommen ist. Dr. Christian Rückert, Jurist an der Uni Erlangen-Nürnberg, formuliert es so:

Aus Perspektive der Strafverfolgungsbehörden wird das Darknet als neue Herausforderung in ihrem Kampf gegen die Kriminalität betrachtet. […] Die Verschleierung der IP-Adressen durch die Darknet-Technologie erschwert die Ermittlung der Tatverdächtigen. Freiheitsaktivisten und Journalisten preisen das Darknet dagegen als wichtiges Werkzeug im Kampf gegen autokratische Systeme und für die Meinungs-, Informations- und Pressefreiheit. (S. 12)

Die mediale Darstellung des Darknets als krimineller Sumpf und Schattenwirtschaft hilft nicht dabei, diese Diskussion mit Augenmaß voranzutreiben. Rechtfertigt der Nutzen die Straffreiheit? Und falls nicht, können sich moderne Demokratien ein Totalverbot erlauben, ohne den Schutz der Grundrechte zu gefährden?

Quo vadis, Darknet?

Dr. Christian Rückert empfiehlt eine Waffengleichheit herzustellen durch Aufrüstung und Weiterbildung der Polizei, Staatsanwälte und Richter. Er plädiert außerdem dafür, die internationale Zusammenarbeit zur Eindämmung grenzübergreifender Verbrechen zu verbessern (S. 20).

Dr. Sabine Vogt ist Leiterin der Abteilung Schwere und Organisierte Kriminalität des Bundeskriminalamtes. Auch sie teilt Rückerts Meinung, dass die Behörden auf der internationalen Ebene näher zusammenrücken müssen. Sie sieht gleichzeitig einen Bedarf bei der Weiterentwicklung des Rechts, um die Strafverfolgung an die Umsetzung im digitalen Raum anzupassen (S. 7).

Aktivisten gegen die Einschränkung des Internets – zu denen auch die Gruppe Anonymous zählt – haben viele Bedenken. Der neue Gesetzesentwurf, der rechtsfreie Räume im Internet einschränken soll, sorgte auch bei Juristen für geteilte Meinungen.

Wie die Debatte um das Fortbestehen des Darknet weiter- und ausgeht, bleibt noch offen. Allerdings dürfte es fast unmöglich sein, diesen ständig wachsenden und immer veränderlichen Raum mit all seinen Winkeln komplett auszuleuchten.

Quellen:

- Das Darknet: Blick in eine Schattenwelt, Dr. Christian Rückert, Politische Studien 69 (2018), Hans-Seidel-Stiftung [https://www.hss.de/download/publications/PS_479_Digitale_Revolution_03.pdf]

- Das Darknet – Rauschgift, Waffen, Falschgeld, Ausweise – das digitale „Kaufhaus“ der Kriminellen?, Dr. Sabine Vogt, Die Kriminalpolizei 2/2017, BKA [https://www.bka.de/SharedDocs/Reden/DE/vogtArtikelDarknet.pdf?__blob=publicationFile&v=2]