Nutzen Sie skalierbaren Schutz, der über die Branchenstandards hinausgeht

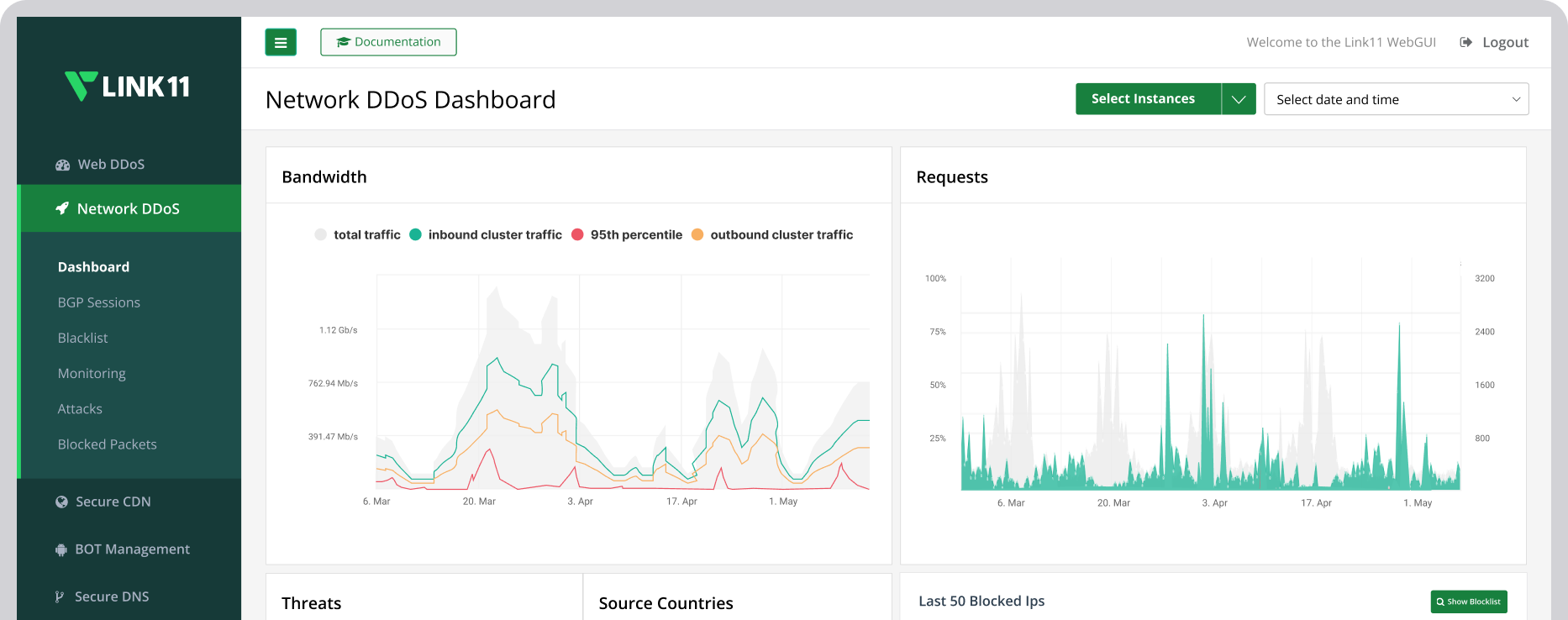

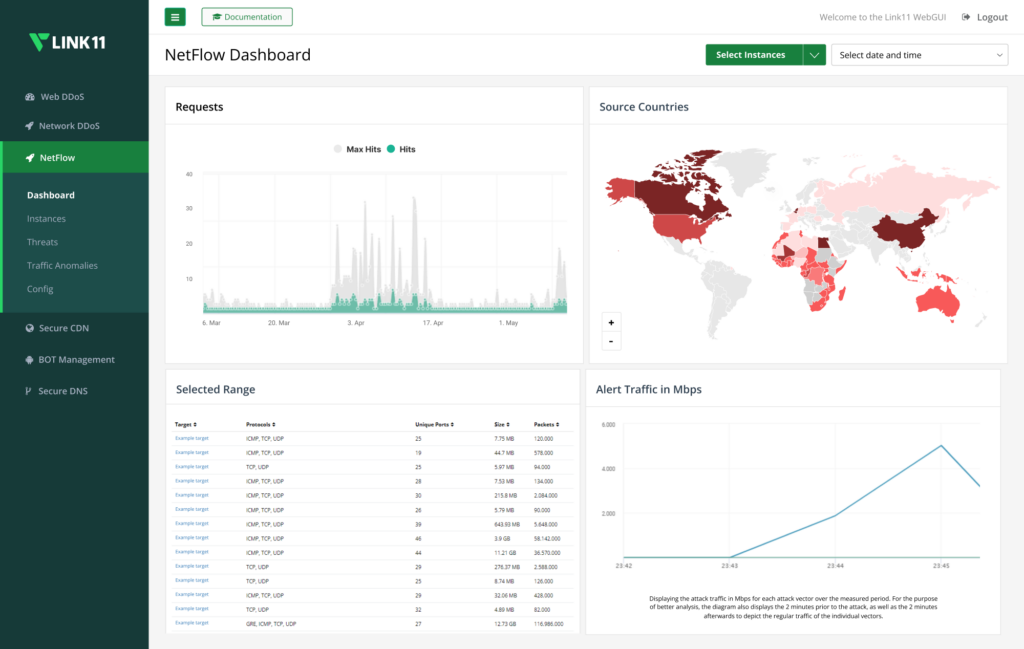

Mit der Link11 Network DDoS Protection können Sie sich auf eine cloud-basierte Lösung verlassen, die auf Machine Learning (ML) basiert, um Ihre Unternehmens-Assets selbst vor den größten Bedrohungen zu schützen. Unser patentiertes System wird kontinuierlich weiterentwickelt und bietet rund um die Uhr automatischen Schutz sowie eine 100-prozentige Verfügbarkeit.

Schließen Sie sich Hunderten zufriedenen Kunden an, die uns bereits ihre Network Security und den Schutz vor DDoS-Bedrohungen jeglicher Art und Größe anvertraut haben.